Remote Procedure Call (Teil 1)

Mittlerweile ist es gang und gäbe in der Informationstechnik, Daten zwischen Applikationen auszutauschen und zu verarbeiten. Auch das Aufrufen von Funktionen aus anderen Applikationen, das

Kontakt: | +49 6104 660-0

vectorsoft.de » Blog » Programmierung » Seite 7

Mittlerweile ist es gang und gäbe in der Informationstechnik, Daten zwischen Applikationen auszutauschen und zu verarbeiten. Auch das Aufrufen von Funktionen aus anderen Applikationen, das

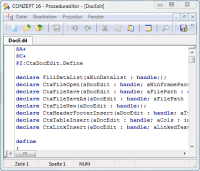

CONZEPT 16 bietet eine große Zahl von Prozedurbefehlen. Die meisten können in allen Umgebungen, wie im SOA-Service oder auf dem Server per RmtCall(), ausgeführt werden. Einige

Es gibt Situationen in denen es nötig ist aus einer CONZEPT 16-Applikation auf einen externen Kalender zuzugreifen, um beispielsweise die dort eingetragenen Termine innerhalb der

Kürzlich erhielten wir von einem Partner die Anfrage, wie der Massenimport von externen Daten möglichst schnell durchgeführt werden kann. Hierbei handelte es sich konkret um

Für die Speicherung und Verarbeitung von Zeitpunkten (Datum & Uhrzeit) bietet sich die Nutzung von 64-Bit-Zeitstempeln an. Dies hat eine Reihe von Vorteilen gegenüber der

Das CtxDocEdit dient zur Anzeige und Bearbeitung von verschiedenen Dokument-Formaten, wie bereits im Artikel Textverarbeitung leichtgemacht vorgestellt wurde. Nun gibt es für das CtxDocEdit neben

Für Applikationen die einen COM-Server zur Verfügung stellen, bietet CONZEPT 16 eine Schnittstelle, mit der eine Kommunikation auf Basis des “Component Object Models” durchgeführt werden

Wie bereits im Artikel E-Mail mit verschlüsselter Übertragung beschrieben wurde, unterstützt CONZEPT 16 ab der Version 5.7.03 den Versand von verschlüsselten E-Mails. Als weitere Neuerung

Bei dieser SOAP handelt es sich nicht etwa – wie der Name vermuten lässt – um ein Pflegeprodukt, sondern um den Namen eines Netzwerkprotokolls. SOAP

Tastenkürzel erleichtern dem Entwickler die Arbeit, indem er nicht zehn Mal das gleiche tippen, oder einen Block Zeilenweise einrücken muss. Im Laufe der Zeit kamen

Für das Versenden von E-Mails benutzt CONZEPT 16 das SMTP-Protokoll, sowohl bei anwendungsgenerierten (MailOpen) als auch bei systemgenerierten (Benachrichtigung im Fehlerfall) Nachrichten. Beim Einsatz von

In Mehrbenutzersystemen ist es nicht zu vermeiden, dass mehrere Benutzer auf die gleichen Datensätze, binäre Objekte, Texte oder Selektionen zugreifen. Hier kann es allerdings dazu

Vectorsoft AG („Anbieter“) stellt für Internetnutzer („Nutzer“) auf der Website

vectorsoft.de einen öffentlichen Blog bereit. Der öffentliche Blog dient dem

Informations- und Gedankenaustausch. Die Nutzer, welche sich mit Beiträgen und

Kommentaren beteiligen, verpflichten sich dazu, die Blog-Nutzungsbedingungen

einzuhalten und tragen die Verantwortung für die Richtigkeit und Angemessenheit

sowie Freiheit von Rechtsverletzungen ihrer Beiträge. Mit Nutzung der

Kommentarfunktion in unserem Blog akzeptieren Sie diese Nutzungsbedingungen.

Wir bitten Sie von persönlichen Angriffen und Provokationen aufgrund anderer

Meinungen abzusehen. Bitte argumentieren Sie sachlich und bewegen Sie sich auf

der Basis einer konstruktiven Diskussionskultur. Ihr Kommentar sollte stets im

Zusammenhang mit dem jeweiligen Thema sein, um Ausschweifungen in andere

Themenbereiche zu vermeiden. Das mehrmalige Posten desselben Kommentars

oder mehrerer ähnlicher Kommentare ist nicht erlaubt.

Mit Absenden Ihres Kommentars bestätigen Sie, dass Sie keine Urheberrechte oder andere Rechte Dritter verletzen. Volksverhetzende, rassistische Äußerungen, Anleitungen zu Straftaten und deren Verherrlichung, Gewaltdarstellungen, pornografische Inhalte und Äußerungen, die Persönlichkeitsrechte verletzen sind untersagt.

Die Nutzung der Kommentarfunktion ist für kommerzielle oder parteipolitische

Zwecke nicht erlaubt. Werbliche Beiträge aller Art werden von uns umgehend

gelöscht.

Bei der Eingabe Ihres Namens achten Sie auf die zuvor genannten Grundsätze.

Bitte geben Sie bei der beabsichtigten Veröffentlichung von Zitaten oder Beiträgen

Dritter die jeweiligen Quellen an und erläutern dessen Bezug zum Blogbeitrag.

Beiträge, die gegen diese Richtlinie verstoßen werden umgehend gelöscht. Sollten

Sie selbst Verstöße bemerken, so senden Sie uns bitte den Link des betreffenden

Kommentars per E-Mail an . Wir weisen ausdrücklich daraufhin, dass wir einzelne Nutzer bei wiederholten oder schweren Verstößen gegen diese

Nutzungsbedingungen ausschließen werden.

Stand: Sept. 2024