Ab Version 5.6 gibt es neben der synchronen Replikation mittels Hot-Standby auch eine asynchrone Variante, bei der mittels Updatedateien eine zeitverzögerte entfernte Replikation ohne Direktverbindung möglich ist. Aber dieses neue Feature bietet noch weitere Vorteile.

Das Verfahren der asynchronen Replikation besteht aus der Generierung von Updatedateien (sogenannten Replikationssätzen) auf der Seite der Produktivdatenbank und dem späteren Einspielen dieser Sätze in eine Replikationsdatenbank. Zur Absicherung dieser Vorgänge wird mit Seriennummern für die Datenbankdatei (.ca1) und die Replikationsdateien (.tlg) gearbeitet. Jede Seriennummer enthält auch einen Zeitstempel, um einen eindeutige Identifikation des Datenzustands zu ermöglichen.

Um Replikationssätze in eine Zieldatenbank einzuspielen, benötigt man anfangs eine Kopie der Originaldatenbank. Eine Datenbank kann nur kopiert werden, wenn sie geschlossen ist oder sich im Backup-Modus befindet (dabei ist sie für Schreiboperationen geschlossen). Bei jedem Schließen erhöht sich daher die Seriennummer der Datenbank. Jede mögliche Datenbankkopie hat dadurch eine klare Kennzeichnung, welchen Datenzustand sie enthält.

Beim Öffnen einer Datenbank startet dann automatisch die Erzeugung von Replikationssätzen, die sich auf die Seriennummer der Datenbank beziehen. Die Replikationssätze selbst werden ebenfalls durchnummeriert und mit einem Zeitstempel versehen.

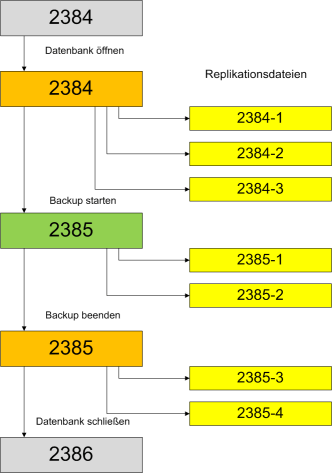

Hat die Datenbank beim letzten Schließen beispielsweise die Seriennummer 2384 erhalten, so hat der erste Replikationssatz die Nummer 2384-1, weitere Sätze folgen mit 2384-2, 2384-3 und so weiter. Geht die Datenbank in den Backup-Modus, erhöht sich die Seriennummer auf 2385, eine Kopie der CA1 zu diesem Zeitpunkt hätte dann diese Nummer. Die folgenden Replikationssätze sind dann 2385-1, 2385-2 etc. Beim Schließen der Datenbank erhöht sich ihre Seriennummer dann auf 2386.

Hat man jetzt die Datenbankkopie mit der Nummer 2385, so läßt sich in diese nur der Satz 2385-1 einspielen. Danach kann der Satz 2385-2 eingespielt werden, dann 2385-3 und so weiter. Nach dem letzten Satz 2385-x kann allerdings 2386-1 folgen, eine erneute Kopie der Originaldatenbank ist nicht erforderlich.

Im nächsten Teil werden wir die Erzeugung von Replikationssätzen näher betrachten, ich freue mich über Ihre Fragen zu diesem ersten Teil als Kommentare.

2 Kommentare

Die Option verwenden wir bei einem unseren Kunden . Es reicht normale Internetleitung. Der kunde hat glaube ich 5 MBIT .. Wir verwenden das als Backup lösung , damit ist die Datenbank in zwei verschienden Orten …

Sehr interessant, ist das auch über eine schnelle Internetverbindung denkbar?